«Social engineering» یا «مهندسی اجتماعی» به روشی اثرگذار اشاره دارد که در آن مردم خواسته یا ناخواسته بهسمت فاش نمودن اطلاعات حساس خود سوق داده میشوند.

نوپانا به نقل از بادیجی: در واقع این واژه به روشی اثرگذار اشاره دارد که در آن مردم خواسته یا ناخواسته به سمت فاش نمودن اطلاعات حساس خود سوق داده میشوند.

از اهداف دسترسی به اطلاعات، میتوان به انجام برخی اعمال خرابکارانه اشاره کرد.

با کمک روشهای موجود در مهندسی اجتماعی، مهاجمان میتوانند به راحتی به اطلاعات محرمانه، جزئیات دسترسیها و مجوزهای ورود کاربران دسترسی پیدا کنند. در واقع مهاجمان با بهرهگیری از مهندسی اجتماعی قوانین یک شرکت را زیر پا میگذارند و با انجام اعمال خلافکارانه سعی در شکستن سیستم امنیتی آن دارند.

در صورت عملی شدن اهداف مهاجمان، تمام نقشهها، فشارها و سختگیریهای امنیتی به تصویب رسیده در اکثر شرکتها، نقش بر آب خواهند شد.

پاسخهای ناخواسته به افراد ناشناس از سوی کارمندان و پاسخ به ایمیلهای اسپم؛ نمونههایی از مهندسی اجتماعی هستند.

این مهاجمان چنان مهارتی در به انجام رساندن کار خود دارند که ممکن است قربانیان هرگز متوجه کلاهبرداری انجام گرفته نشوند و در پی این اتفاق تنها هکرها هستند که با استفاده از مهارتهای خود، سود میبرند.

به رغم قوانین امنیتی موجود، شرکتها همچنان در معرض خطر هستند چرا که حملات طرحریزی شده بر اساس مهندسی اجتماعی، ضعیفترین افراد شرکتها را که اطلاعات زیادی نیز با خود دارند، نشانه میگیرند.

روشهای مهندسی اجتماعی

در واقع برای انجام هر جرمی، روشی متداول وجود دارد که مهندسی اجتماعی نیز از این قاعده مستثنی نیست.

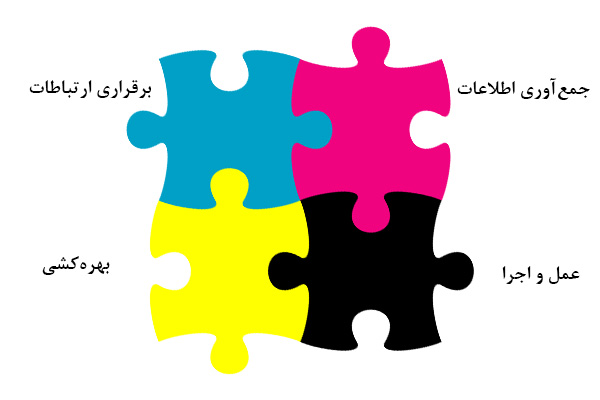

همانطور که در تصویر زیر مشاهده میشود، میتوان گفت که این الگوها قابل شناسایی و پیشگیری است.

این چرخه شامل چهار مرحله؛ جمعآوری اطلاعات، برقراری ارتباطات، بهرهکشی و عمل و اجرا میشود که مانند تکههای پازل به هم مرتبط و وابسته هستند.

بهره گیری از آسیبهای شخصیتی در نفوذ

در بسیاری از موارد مشاهده میشود که یک مهاجم از ذات طبیعی مردم برای اجرای نقشه حمله خود بهره میگیرد. این رفتارها ممکن است در حملات مهندسی اجتماعی، آسیبپذیری محسوب شوند.

اطمینان قلبی افراد به خود، یکی از مهمترین ویژگیهای مورد استفاده مهاجمان است. این بدان معنات که هر یک از کارمندان خود را عاری از هرگونه ضعف در برابر حملات مهندسی اجتماعی میدانند و دقیقا همین نکته، بزرگترین نقطه ضعف آنها به حساب میآید. شرکتها باید کارکنان خود را در خصوص آسیبپذیریهای مهندسی اجتماعی، کاملا آموزش دهند.

گاهی نیز به غیر از تهدیدات، مهاجمان قربانی را با وعده پول یا موارد مشابه تطمیع میکنند. در چنین شرایطی ممکن است فرد، فریب خورده و اطلاعات مهمی را در اختیار هکر قرار دهد. در چنین مواقعی، اهداف مورد نظر بر اساس تعهدی که با مهندسان اجتماعی بستهاند، اقدام به همکاری با آنها میکنند.

عدم آگاهی یک شرکت از مهندسی اجتماعی و تأثیر آن بر نیروی کار خود، آن شرکت را تبدیل به هدف آسانی برای هکرها میکند.

لازم به ذکر است که در اغلب حملات، پرسنل پذیرش، به علت ارتباط مستقیم با افراد ناشناس، پرسنل هلپدسک (پشتیبانی کاربران) به علت ارتباط مستقیم با تمام کارمندان و داشتن اطلاعات آنها، تکنیسینهای اجرایی، مدیران و در نهایت کاربران شبکه از جمله مرسومترین اهداف مورد علاقه هکرها هستند.

نمونههایی از مهندسی اجتماعی

ـ پرسنل جعلی پشتیبانی، مدعی میشوند که باید نسخه دیگری از نرمافزار را بر روی سیستم یک کاربر نصب کنند که در نهایت کنترل سیستم قربانی را در اختیار خواهند گرفت.

ـ فروشندگان دروغین، با این ادعا که بايد ارتقاهایی را بر روی بسته حسابداری سازمان يا سيستم تلفن آن اعمال نمايند، كلمه عبور سرپرستی را میپرسند و به طور كامل، به سیستم آنها دسترسی پیدا میکنند.

ـ نامههای الكترونيكی فیشینگ (Phishing) كه توسط هكرها ارسال شدهاند، آیدی (ID) كاربری و كلمات عبور دريافتكنندگان زود باور را به دست میآورند. سپس، هكرها از اين كلمات عبور برای دسترسی به حسابهای بانكی و ساير اطلاعات مهم استفاده میكنند.

ـ كاركنان جعلی، به بخش امنيت سازمان اطلاع میدهند كه كليدهای خود برای ورود به اتاق كامپيوتر را گم كردهاند، مجموعهای از اين كليدها را دريافت كرده و دسترسی غيرمجاز به اطلاعات فيزيكی و الكترونيكی را به دست میآورند.

اقدامات متقابل مهندسی اجتماعی

شاید بتوان گفت هر نقشه و امکاناتی که شما جهت تامین ایمنی اطلاعاتتان در اختیار دارید، با وجود یک کاربر بیتجربه به سادگی میتواند نقش بر آب شود و مهندسان اجتماعی به محرمانهترین اطلاعات شما نفوذ پیدا کنند.

هيچگاه قدرت مهندسی اجتماعی را دستكم نگيريد.

اقداماتی جهت مقابله با مهندسی سایبری

ـ آموزش

ـ آگاه از انتشار اطلاعات

ـ شناخت داشتهها

ـ تعیین سیاستهای امنیتی

(همچنین بخوانید: پنج نکته درباره امنیت سایبری)

.gif)

به رغم قوانین امنیتی موجود، شرکتها همچنان در معرض خطر هستند چرا که حملات طرحریزی شده بر اساس مهندسی اجتماعی، ضعیفترین افراد شرکتها را که اطلاعات زیادی نیز با خود دارند، نشانه میگیرند.

به رغم قوانین امنیتی موجود، شرکتها همچنان در معرض خطر هستند چرا که حملات طرحریزی شده بر اساس مهندسی اجتماعی، ضعیفترین افراد شرکتها را که اطلاعات زیادی نیز با خود دارند، نشانه میگیرند.